IT-säkerhetsstandarder

IT-säkerhetsstandarder eller cybersäkerhetsstandarder är tekniker som generellt beskrivs i publicerat material som försöker skydda en användares eller organisations cybermiljö. Denna miljö inkluderar användarna själva, nätverk, enheter, all programvara, processer, information i lagring eller transitering, applikationer, tjänster och system som kan anslutas direkt eller indirekt till nätverk.

Det huvudsakliga målet är att minska riskerna, inklusive att förhindra eller mildra cyberattacker . Dessa publicerade material består av verktyg, policyer, säkerhetskoncept, säkerhetsåtgärder, riktlinjer, riskhanteringsmetoder, åtgärder, utbildning, bästa praxis, försäkran och teknik.

Historia

Cybersäkerhetsstandarder har funnits under flera decennier eftersom användare och leverantörer har samarbetat i många inhemska och internationella forum för att genomföra nödvändiga möjligheter, policyer och praxis – i allmänhet uppstått från arbetet vid Stanford Consortium for Research on Information Security and Policy på 1990-talet.

En 2016 års amerikansk säkerhetsramverksstudie rapporterade att 70 % av de tillfrågade organisationerna angav NIST Cybersecurity Framework som den mest populära bästa praxisen för IT- datasäkerhet, men många noterar att det kräver betydande investeringar. Gränsöverskridande cyberexfiltreringsoperationer av brottsbekämpande myndigheter för att motverka internationell brottslig verksamhet på den mörka webben väcker komplexa jurisdiktionsfrågor som i viss mån förblir obesvarade. Spänningar mellan nationella brottsbekämpande ansträngningar för att genomföra gränsöverskridande cyberexfiltreringsoperationer och internationell jurisdiktion kommer sannolikt att fortsätta att ge förbättrade cybersäkerhetsnormer.

Internationella standarder

Underavsnitten nedan beskriver internationella standarder relaterade till cybersäkerhet.

ISO/IEC 27001 och 27002

ISO/IEC 27001, en del av den växande ISO/IEC 27000-familjen av standarder , är en standard för ledningssystem för informationssäkerhet (ISMS), vars senaste revidering publicerades i oktober 2022 av International Organization for Standardization (ISO) och International . Electrotechnical Commission (IEC). Dess fullständiga namn är ISO/IEC 27001:2022 – Informationssäkerhet, cybersäkerhet och integritetsskydd – Managementsystem för informationssäkerhet – Krav .

ISO/IEC 27001 specificerar formellt ett ledningssystem avsett att föra informationssäkerheten under explicit förvaltningskontroll.

ISO/IEC 27002 innehåller del 1 av standarden BS 7799 för god säkerhetshantering. Den senaste versionen av BS 7799 är BS 7799-3. Ibland hänvisas därför till ISO/IEC 27002 som ISO 17799 eller BS 7799 del 1 och ibland hänvisar den till del 1 och del 7. BS 7799 del 1 ger en översikt eller god praxis för hantering av cybersäkerhet ; BS 7799 del 2 och ISO/IEC 27001 är normativa och utgör därför en ram för certifiering. ISO/IEC 27002 är en högnivåguide för cybersäkerhet. Det är mest fördelaktigt som förklarande vägledning för ledningen av en organisation att erhålla certifiering enligt ISO/IEC 27001-standarden. När certifieringen väl erhållits varar den i tre år. Beroende på revisionsorganisation kan inga eller några mellanliggande revisioner genomföras under de tre åren.

ISO/IEC 27001 (ISMS) ersätter BS 7799 del 2, men eftersom den är bakåtkompatibel kan alla organisationer som arbetar mot BS 7799 del 2 enkelt gå över till ISO/IEC 27001-certifieringsprocessen. Det finns också en övergångsrevision tillgänglig för att göra det lättare när en organisation är BS 7799 del 2-certifierad för organisationen att bli ISO/IEC 27001-certifierad. ISO/IEC 27002 ger rekommendationer om bästa praxis för informationssäkerhetshantering för användning av dem som är ansvariga för att initiera, implementera eller underhålla informationssäkerhetshanteringssystem ( ISMS). Den anger de informationssäkerhetssystem som krävs för att implementera ISO/IEC 27002 kontrollmål. Utan ISO/IEC 27001 är ISO/IEC 27002 kontrollmål ineffektiva. ISO/IEC 27002-kontrollmålen är införlivade i ISO 27001 i bilaga A.

ISO/IEC 21827 (SSE-CMM – ISO/IEC 21827) är en internationell standard baserad på Systems Security Engineering Capability Maturity Model (SSE-CMM) som kan mäta mognaden för ISO-kontrollmålen.

ISO/IEC 15408

Denna standard utvecklar vad som kallas " Common Criteria ." Det gör att många olika mjukvaru- och hårdvaruprodukter kan integreras och testas på ett säkert sätt.

IEC 62443

IEC 62443 cybersäkerhetsstandarden definierar processer, tekniker och krav för industriella automations- och kontrollsystem ( IACS). Dess dokument är resultatet av processen för att skapa IEC-standarder där alla inblandade nationella kommittéer enas om en gemensam standard.

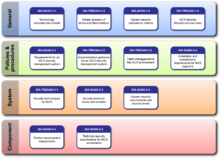

Alla IEC 62443-standarder och tekniska rapporter är organiserade i fyra allmänna kategorier som kallas Allmänt , Policies och Procedurer , System och Komponent .

- Den första kategorin innehåller grundläggande information som begrepp, modeller och terminologi.

- Den andra kategorin av arbetsprodukter riktar sig till tillgångsägaren. Dessa tar upp olika aspekter av att skapa och underhålla ett effektivt IACS-säkerhetsprogram.

- Den tredje kategorin omfattar arbetsprodukter som beskriver riktlinjer för systemdesign och krav på säker integration av styrsystem. Kärnan i detta är zonen och ledningen, designmodell.

- Den fjärde kategorin omfattar arbetsprodukter som beskriver den specifika produktutvecklingen och tekniska kraven på styrsystemprodukter.

ISO/SAE 21434

ISO/SAE 21434 "Road vehicles - Cybersecurity engineering" är en cybersäkerhetsstandard som utvecklats gemensamt av ISO- och SAE -arbetsgrupper. Den föreslår cybersäkerhetsåtgärder för vägfordonens utvecklingslivscykel. Standarden publicerades i augusti 2021.

Standarden är relaterad till EU:s förordning om cybersäkerhet som håller på att utvecklas. I samordning med EU utvecklar UNECE en certifiering för ett "Cyber Security Management System" (CSMS), som ska vara obligatoriskt för typgodkännande av fordon . ISO/SAE 21434 är en teknisk standard för fordonsutveckling som kan visa överensstämmelse med dessa bestämmelser.

Ett derivat av detta finns i arbetet med UNECE WP29 , som tillhandahåller regler för fordonscybersäkerhet och mjukvaruuppdateringar.

ETSI EN 303 645

ETSI EN 303 645-standarden tillhandahåller en uppsättning grundläggande krav för säkerhet i konsumenternas Internet of things (IoT) -enheter. Den innehåller tekniska kontroller och organisatoriska policyer för utvecklare och tillverkare av internetanslutna konsumentenheter. Standarden släpptes i juni 2020 och är tänkt att kompletteras med andra, mer specifika standarder. Eftersom många IoT-enheter för konsumenter hanterar personligt identifierbar information (PII) hjälper implementeringen av standarden att följa den allmänna dataskyddsförordningen (GDPR) i EU.

Cybersäkerhetsbestämmelserna i denna europeiska standard är:

- Inga universella standardlösenord

- Implementera ett sätt att hantera rapporter om sårbarheter

- Håll programvaran uppdaterad

- Lagra känsliga säkerhetsparametrar på ett säkert sätt

- Kommunicera säkert

- Minimera utsatta attackytor

- Säkerställ programvarans integritet

- Se till att personuppgifter är säkra

- Gör systemen motståndskraftiga mot avbrott

- Undersök systemtelemetridata

- Gör det enkelt för användare att radera användardata

- Gör installation och underhåll av enheter enkelt

- Validera indata

Överensstämmelsebedömning av dessa grundkrav sker via standarden TS 103 701, som tillåter självcertifiering, eller certifiering av en annan grupp.

Nationella standarder

Underavsnitten nedan beskriver nationella standarder och ramverk relaterade till cybersäkerhet.

NERC

Ett första försök att skapa informationssäkerhetsstandarder för elkraftsindustrin skapades av NERC 2003 och var känt som NERC CSS (Cyber Security Standards). Efter CSS-riktlinjerna har NERC utvecklat och förbättrat dessa krav. Den mest erkända moderna NERC-säkerhetsstandarden är NERC 1300, som är en modifiering/uppdatering av NERC 1200. Den senaste versionen av NERC 1300 heter CIP-002-3 till CIP-009-3 (CIP=Critical Infrastructure Protection). Dessa standarder används för att säkra bulkelektriska system även om NERC har skapat standarder inom andra områden. Standarderna för bulkelektriska system tillhandahåller även administration av nätverkssäkerhet samtidigt som de stöder branschprocesser med bästa praxis.

NIST

- NIST Cybersecurity Framework (NIST CSF) "tillhandahåller en taxonomi på hög nivå av cybersäkerhetsresultat och en metod för att bedöma och hantera dessa resultat." Det är avsett att hjälpa organisationer i den privata sektorn som tillhandahåller kritisk infrastruktur med vägledning om hur man skyddar den, tillsammans med relevanta skydd för integritet och medborgerliga friheter .

- Specialpublikationen 800-12 ger en bred översikt över datorsäkerhet och kontrollområden. Det betonar också vikten av säkerhetskontroller och sätt att implementera dem. Ursprungligen var detta dokument riktat till den federala regeringen även om de flesta metoderna i detta dokument kan tillämpas på den privata sektorn också. Specifikt skrevs den för de personer i den federala regeringen som ansvarar för att hantera känsliga system.

- Särskild publikation 800-14 beskriver vanliga säkerhetsprinciper som används. Den ger en beskrivning på hög nivå av vad som bör ingå i en datasäkerhetspolicy. Den beskriver vad som kan göras för att förbättra befintlig säkerhet samt hur man utvecklar en ny säkerhetspraxis. Åtta principer och fjorton metoder beskrivs i detta dokument.

- Specialpublikation 800-26 ger råd om hur man hanterar IT-säkerhet. Ersatt av NIST SP 800-53 rev3. Detta dokument betonar vikten av såväl självbedömningar som riskbedömningar.

- Särskild publikation 800-37, uppdaterad 2010 ger en ny riskmetod: "Guide for Applying the Risk Management Framework to Federal Information Systems"

- Specialpublikation 800-53 rev4, "Security and Privacy Controls for Federal Information Systems and Organizations", publicerad april 2013 uppdaterad för att inkludera uppdateringar den 15 januari 2014, behandlar specifikt de 194 säkerhetskontrollerna som tillämpas på ett system för att göra det " mer säker".

- Särskild publikation 800-63-3, "Digital Identity Guidelines", publicerad juni 2017 uppdaterad för att inkludera uppdateringar från och med 1 december 2017, ger riktlinjer för implementering av digitala identitetstjänster, inklusive identitetskontroll, registrering och autentisering av användare.

- Specialpublikation 800-82, Revision 2, "Guide to Industrial Control System (ICS) Security", reviderad maj 2015, beskriver hur man säkrar flera typer av industriella kontrollsystem mot cyberattacker samtidigt som man beaktar prestanda, tillförlitlighet och säkerhetskrav som är specifika för ICS.

FIPS 140

140-serien av Federal Information Processing Standards ( FIPS ) är amerikanska myndigheters datorsäkerhetsstandarder som anger krav för kryptografimoduler . Både FIPS 140-2 och FIPS 140-3 accepteras som aktuella och aktiva.

Cyber Essentials

Cyber Essentials är ett brittiskt statligt informationssäkringssystem som drivs av National Cyber Security Center (NCSC) . Det uppmuntrar organisationer att anta god praxis inom informationssäkerhet. Cyber Essentials inkluderar också ett garantiramverk och en enkel uppsättning säkerhetskontroller för att skydda information från hot som kommer från internet.

Essential åtta

Australian Cyber Security Center har utvecklat prioriterade begränsningsstrategier, i form av Strategies to Mitigate Cyber Security Incidents, för att hjälpa organisationer att skydda sig mot olika cyberhot. Den mest effektiva av dessa begränsningsstrategier kallas Essential Eight.

BSI IT-Grundskydd

Federal Office for Information Security ( tyska : Bundesamt für Sicherheit in der Informationstechnik, förkortat BSI) standarder är en grundläggande komponent i IT-baslinjeskyddsmetoden ( tyska : IT -Grundschutz ). De innehåller rekommendationer om metoder, processer och rutiner samt tillvägagångssätt och åtgärder för olika aspekter av informationssäkerhet. Användare från myndigheter och företag samt tillverkare eller tjänsteleverantörer kan använda BSI-standarderna för att göra sina affärsprocesser och data säkrare.

- BSI Standard 100-4 täcker Business Continuity Management (BCM) .

- BSI Standard 200-1 definierar allmänna krav för ett ledningssystem för informationssäkerhet (ISMS). Den är kompatibel med ISO 27001 och beaktar rekommendationer från andra ISO-standarder som ISO 27002.

- BSI Standard 200-2 utgör grunden för BSI:s metodik för att etablera ett sunt ledningssystem för informationssäkerhet (ISMS). Den fastställer tre procedurer för implementering av IT-baslinjeskydd.

- BSI Standard 200-3 samlar alla riskrelaterade steg i implementeringen av IT-baslinjeskydd.

Branschspecifika standarder

Underavsnitten nedan beskriver cybersäkerhetsstandarder och ramverk relaterade till specifika branscher.

PCI DSS

Payment Card Industry Data Security Standard (PCI DSS) är en informationssäkerhetsstandard för organisationer som hanterar varumärkeskreditkort från de stora kortsystemen. PCI-standarden föreskrivs av kortmärkena men administreras av Payment Card Industry Security Standards Council. Standarden skapades för att öka kontrollerna kring kortinnehavarens data för att minska kreditkortsbedrägerier.

UL 2900

UL 2900 är en serie standarder publicerade av UL . Standarderna inkluderar allmänna cybersäkerhetskrav (UL 2900-1) samt specifika krav för medicinska produkter (UL 2900-2-1), industrisystem (UL 2900-2-2) och säkerhets- och livssäkerhetssignaleringssystem (UL 2900) -2-3).

UL 2900 kräver att tillverkare har beskrivit och dokumenterat attackytan för de teknologier som används i deras produkter. Det kräver hotmodellering baserad på den avsedda användningen och distributionsmiljön. Standarden kräver implementering av effektiva säkerhetsåtgärder som skyddar känsliga (personliga) uppgifter samt andra tillgångar såsom lednings- och kontrolldata. Det kräver också att säkerhetssårbarheter i programvaran har eliminerats, säkerhetsprinciper som djupförsvar har följts och programvarans säkerhet har verifierats genom penetrationstester.

Se även

- Informationssäkerhetschef

- Datorsäkerhet

- Kontrollsystemsäkerhet

- Informationssäkerhet

- Informationssäkring

Anteckningar

- ^ Institutionen för hemlandsäkerhet, en jämförelse av cybersäkerhetsstandarder som utvecklats av oljan och gassegmentet. (5 november 2004)

- ^ Guttman, M., Swanson, M., National Institute of Standards and Technology; Teknikadministration; US Department of Commerce., allmänt accepterade principer och praxis för att säkra informationsteknologisystem (800–14). (september 1996)

- ^ Nationellt institut av standarder och teknologi; Teknikadministration; US Department of Commerce., An Introduction to Computer Security: The NIST Handbook, Special Publication 800-12.

- ^ Swanson, M., National Institute of Standards and Technology; Teknikadministration; US Department of Commerce., Security Self-Assessment Guide for Information Technology Systems (800–26).

- ^ Grassi, P.; Garcia, M.; Fenton, J.;National Institute of Standards and Technology; US Department of Commerce., Digital Identity Guidelines (800-63-3).

- ^ Stouffer, K.; Pillitteri, V.; Lightman, S.; Abrams, M.; Hahn, A.; National Institute of Standards and Technology; US Department of Commerce., Guide to Industrial Control Systems (ICS) Security (800–82).

- ^ North American Electric Reliability Council (NERC). http://www.nerc.com . Hämtad 12 november 2005.

- ^ Federalt råd för undersökning av finansiella institutioner (FFIEC). https://www.ffiec.gov . Hämtad 18 april 2018.

externa länkar

- IEC Cyber Security

- ISO 27001 Informationssäkerhet

- NERC CIP-standarder

- Presentation av professor William Sanders, University of Illinois

- Global Cybersecurity Policy Conference

- En 10 minuters guide till NIST Cybersecurity Framework Arkiverad 2021-04-14 på Wayback Machine

- Federal Financial Institutions Examination Councils (FFIEC) webbplats

- CIS-kritiska säkerhetskontroller